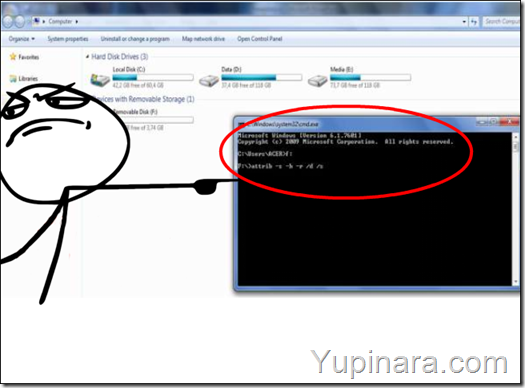

Cara Mengembalikan File yang Di Hidden Oleh Virus – Pernah kah file atau data kamu terhidden sendiri, atau kamu tidak bisa menemukannya, besar kemungkinan file tersebut terhidden oleh virus komputer, nah bagaimana cara mengembalikan file tersebut, berikut ini caranya:

Cara Mengembalikan File yang Di Hidden Oleh Virus:

2.Pada jendela CMD, ketikkan nama drive flashdisk/memory card anda diikuti dengan tanda “titik dua” ( :) contohnya: drive flashdisk/memory card anda F maka anda ketikkan F: lalu tekan enter.

2.Pada jendela CMD, ketikkan nama drive flashdisk/memory card anda diikuti dengan tanda “titik dua” ( :) contohnya: drive flashdisk/memory card anda F maka anda ketikkan F: lalu tekan enter.

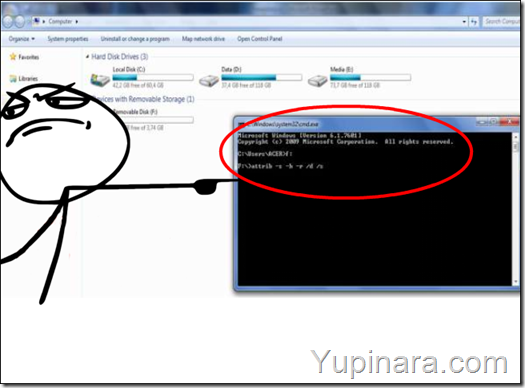

3. Kini anda berada di dalam drive flashdisk anda, kemudian ketikkan “attrib –s –h –r /s /d” (tanpa tanda petik) dan tunggu beberapa detik.

Keterangan:

attrib = string untuk memulai merubah atribut pada Command Prompt

-s = menghilangkan atribut System File

-h = menghilangkan atribut Hidden File

-r = menghilangkan atribut Read Only File

/s = sub directory

/d = directory

sumber:http://www.yupinara.com/2013/10/cara-mengembalikan-file-yang-di-hidden.html

Cara Mengembalikan File yang Di Hidden Oleh Virus:

- Langkah pertama masuk ke CMD komputer dengan cara tekan “Logo Windows + R” kemudian dalam kotak run, tuliskanlah CMD

2.Pada jendela CMD, ketikkan nama drive flashdisk/memory card anda diikuti dengan tanda “titik dua” ( :) contohnya: drive flashdisk/memory card anda F maka anda ketikkan F: lalu tekan enter.

2.Pada jendela CMD, ketikkan nama drive flashdisk/memory card anda diikuti dengan tanda “titik dua” ( :) contohnya: drive flashdisk/memory card anda F maka anda ketikkan F: lalu tekan enter.3. Kini anda berada di dalam drive flashdisk anda, kemudian ketikkan “attrib –s –h –r /s /d” (tanpa tanda petik) dan tunggu beberapa detik.

Keterangan:

attrib = string untuk memulai merubah atribut pada Command Prompt

-s = menghilangkan atribut System File

-h = menghilangkan atribut Hidden File

-r = menghilangkan atribut Read Only File

/s = sub directory

/d = directory

sumber:http://www.yupinara.com/2013/10/cara-mengembalikan-file-yang-di-hidden.html

Comments

Post a Comment